Verwenden Sie einen Protokoll-Tunnel-Jump, um eine TCP-Verbindung zu einem Remote-System aufzubauen

Verwenden Sie einen Protokoll-Tunnel-Jump, um eine TCP-Verbindung von Ihrem System zu einem Endpunkt an einem Remote-Netzwerk aufzubauen. Da die Verbindung über einen Jumpoint erfolgt, kann der Administrator steuern, welche Benutzer Zugriff haben, wann der Zugriff zur Verfügung stehen sollen, und ob Sitzungen aufgezeichnet werden sollen.

Erstellen eines symbolischen Protokoll-Tunnel-Jump-Links

Um einen symbolischen Protokoll-Tunnel-Jump-Link zu erstellen, klicken Sie in der Jump-Schnittstelle auf die Schaltfläche Erstellen. Wählen Sie aus der Dropdown-Liste Protokoll-Tunnel-Jump aus. Symbolische Protokoll-Tunnel-Jump-Links erscheinen in der Jump-Schnittstelle zusammen mit Jump Clients und anderen Arten von symbolischen Jump-Element-Links.

Protokoll-Tunnel-Jump-Links werden nur aktiviert, wenn der Jumpoint auf der Seite /login > Jump > Jumpoint für die Protokoll-Tunnel-Jump-Methode konfiguriert wurde.

Geben Sie einen Namen für das Jump-Element ein. Dieser Name kennzeichnet das Element in den Sitzungsregisterkarten. Diese Zeichenkette kann maximal 128 Zeichen lang sein.

Wählen Sie im Dropdown-Menü Jumpoint das Netzwerk aus, in dem sich der Computer befindet, auf den Sie zugreifen möchten. Die zugriffskonsole merkt sich Ihre Jumpoint-Auswahl für das nächste Mal, wenn Sie diese Art von Jump-Element erstellen. Geben Sie den Hostnamen / die IP des Systems ein, auf das Sie zugreifen möchten.

Geben Sie eine Lokale Adresse an. Die Standardadresse lautet 127.0.0.1. Wenn Sie sich gleichzeitig mit mehreren Verbindungen am gleichen RemotePort verbinden müssen, können Sie diese Verbindung ermöglichen, indem Sie die Adresse jedes symbolischen Protokoll-Tunnel-Jump-Links zu einer anderen Adresse im Unterbereich 127.x.x.x ändern.

Wählen Sie für Protokoll die Option TCP-Tunnel oder SQL-Server-Tunnel. SQL-Server-Tunnel nutzt das Microsoft SQL-Server-Protokoll als Datenbank-Proxy und ermöglicht so das Einfügen von Anmeldedaten für Benutzer und eine verbesserte Überprüfung. Die Authentifizierung wird durch Windows-Authentifizierung und SQL-Anmeldung unterstützt.

Geben Sie unter Lokaler Port den Port an, der auf dem lokalen System des Benutzers geprüft wird. Wird dies als „automatisch“ belassen, weist die zugriffskonsole einen freien Port zu.

Geben Sie unter Remote-Port den Port am Remote-System an, über den die Verbindung aufgebaut werden soll. Dies wird durch den Servertyp bestimmt, mit dem Sie sich verbinden.

Sie können mehrere Paare von TCP-Tunneln gemäß Ihrer Konfiguration definieren.

Verschieben Sie Jump-Elemente von einer Jump-Gruppe in eine andere mithilfe des Dropdown-Menüs Jump-Gruppe. Die Fähigkeit, Jump-Elemente in oder aus unterschiedlichen Jump-Gruppen zu verschieben ist von Ihren Kontoberechtigungen abhängig.

Organisieren Sie Jump-Elemente eingehender, indem Sie den Namen eines neuen oder bestehenden Tags eingeben. Obwohl die ausgewählten Jump-Items unter dem Tag zusammengefasst sind, werden sie weiterhin in der Jump-Gruppe aufgeführt, in der sie fixiert wurden. Um ein Jump-Element wieder in die oberste Jump-Gruppe zu verschieben, lassen Sie dieses Feld leer.

Jump-Elemente umfassen auch ein Kommentare-Feld für einen Namen oder eine Beschreibung, wodurch die Sortierung, Suche und Identifizierung von Jump Clients schneller und einfacher wird.

Um festzulegen, wann Benutzer auf dieses Jump-Element zugreifen können, ob eine Zugriffsbenachrichtigung gesendet werden sollte oder ob eine Berechtigung oder eine Ticket-ID Ihres externen Ticketsystems zur Verwendung dieses Jump-Elements notwendig ist, wählen Sie Jump-Richtlinie. Diese Richtlinien werden von Ihrem Administrator über die /login-Schnittstelle festgelegt.

Organisieren und verwalten Sie bestehende Jump-Elemente, indem Sie einen oder mehrere Jump-Clients auswählen und auf Eigenschaften klicken.

Um die Eigenschaften mehrerer Jump-Items anzuzeigen, müssen die ausgewählten Elemente vom gleichen Typ sein (alle Jump-Clients, alle Remote-Jumps usw.).Um Eigenschaften anderer Arten von Jump-Elementen zu überprüfen, schlagen Sie bitte im jeweiligen Abschnitt in diesem Handbuch nach.

Verwenden eines symbolischen Protokoll-Tunnel-Jump-Links

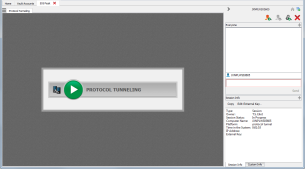

Um einen symbolischen Protokoll-Tunnel-Jump-Link zum Starten einer Sitzung zu verwenden, wählen Sie den Link einfach über die Jump-Schnittstelle aus und klicken Sie auf die Schaltfläche Jump.

Eine Sitzung erscheint in Ihrer zugriffskonsole. Klicken Sie auf die Schaltfläche Protokoll-Tunneling, um die Verbindung aufzubauen.

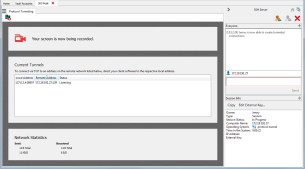

Wenn die Bildschirmaufzeichnung aktiviert ist, erscheint eine Eingabeaufforderung und informiert Sie, dass Ihr Desktop aufgezeichnet wird. Klicken Sie anschließend auf OK. Wenn Sie auf Abbrechen klicken, wird der Protokoll-Tunnel nicht erstellt.

Ist die Bildschirmaufzeichnung aktiviert, erscheint ein Indikator oberhalb Ihres Sitzungsbildschirms.

Der Bereich Aktuelle Tunnel zeigt die aktuellen Verbindungen und den dazugehörigen Status an. Ebenfalls können Sie sich zusammengefasste Netzwerkstatistiken ansehen.

Sie können jetzt einen Drittanbieter-Client öffnen, um Aufgaben am Remote-System durchzuführen. Verwenden Sie die angegebenen Ports, um sich mit dem Jumpoint zu verbinden.

Voraussetzungen zum fehlerfreien Betrieb

Die Protokoll-Tunneling-Funktion tunnelt Netzwerkverkehr so, dass die Kommunikation zwischen dem Benutzersystem und dem Endpunkt einigen Beschränkungen unterliegt.

- Sämtlicher Verkehr muss auf TCP-Basis erfolgen.

- Nicht mehr als 256 gleichzeitige Verbindungen sind möglich.

- Alle TCP-Verbindungen müssen vom Endpunkt stammen und vom Benutzersystem akzeptiert werden. Das Anwendungsprotokoll darf nicht erfordern, dass das Benutzersystem eine separate Verbindung zurück zum Endpunkt aufbaut.

- Alle TCP-Verbindungen des Endpunkts zurück zum Benutzersystem müssen über bereits in den Eigenschaften des Protokoll-Tunnel-Jump-Elements definierten Tunneln erfolgen.

- Betriebssysteme gestatten es in der Regel nicht heraufgesetzten Prozessen nicht, Ports unter 1024 abzuhören. Daher muss der lokale Port größer als 1024 sein. Die Endpunkt-Software verbindet sich mit dem Server, indem Sie sich mit dem lokalen Port verbindet, den die zugriffskonsole (ein nicht heraufgesetzter Prozess) abhört.

- Die Endpunkt-Software kann keine Verbindungen zu anderen Systemen am Remote-Netzwerk aufbauen. Es ist nur eine Verbindung zu dem System möglich, das in den Eigenschaften des Protokoll-Tunnel-Jump-Elements angegeben wurde.

- Das Protokoll muss gegenüber dem Hostnamen, der vom Endpunkt zur Verbindung zum Server verwendet, agnostisch sein. Ansonsten müssen die Protokollanforderungen anderweitig erfüllt werden, etwa durch Zuweisung eines Hostnamens zu 127.0.0.1 in der Hosts-Datei oder durch Anwendung einer besonderen Konfiguration im Endpunkt-Client.

- Wenn die Tunnel-Definition einen lokalen Port aufweist, der sich vom Remote-Port unterscheidet (etwa, wenn der lokale Port größer als 1024 sein muss, weil der Serverport kleiner als 1024 ist), muss das Protokoll gegenüber dem Port, den der Endpunkt-Client zur Serververbindung nutzt, agnostisch sein.

- Für Protokolle, die über den Aufbau einer einzelnen TCP-Verbindung vom Endpunkt-Client zum Benutzersystem hinausgehen, ist das Verständnis des Administrators bezüglich des jeweiligen Protokolls und der obigen Voraussetzungen erforderlich.